在数字化浪潮席卷全球的今天,企业内网已成为核心业务运营、数据存储与流转的命脉。“内鬼”泄露、外部攻击、系统漏洞等威胁如同达摩克利斯之剑,高悬于企业头顶。“防火防盗防内鬼”已不再是戏言,而是企业网络与信息安全建设的紧迫课题。本文将系统论述企业内网安全防护的综合手段,并聚焦网络与信息安全软件开发的关键角色。

一、 全面布防:企业内网安全防护的多维体系

企业内网安全绝非单一技术或策略所能保障,它需要一个纵深防御、覆盖管理、技术与人员的综合体系。

1. 管理先行:制度与文化筑牢第一道防线

* 权限最小化原则: 严格遵循“需知需用”原则,通过身份与访问管理(IAM)系统,实现基于角色的精细权限控制,杜绝越权访问。

- 安全意识教育常态化: 定期对全员进行网络安全培训,提升对钓鱼邮件、社交工程、内部数据泄露风险的辨识与防范能力,让“安全第一”融入企业文化。

- 审计与问责制度化: 建立完善的操作日志审计制度,对所有敏感数据的访问、修改、外发行为进行记录与监控,确保行为可追溯,责任可落实。

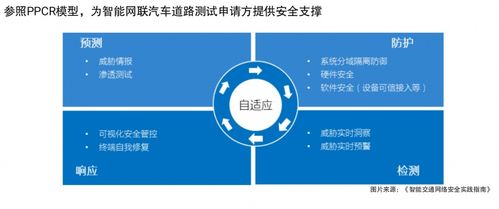

2. 技术纵深:构建层层递进的防御网络

* 边界防护: 部署下一代防火墙(NGFW)、入侵防御系统(IPS)等,严格过滤进出流量,隔离高危区域。

- 内网细分与微隔离: 告别扁平化网络,根据部门、业务、数据敏感度进行VLAN划分或采用软件定义网络(SDN)实现微隔离,限制威胁横向移动。

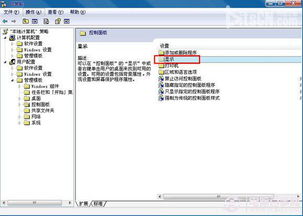

- 终端安全全覆盖: 强制安装并统一管理终端防病毒、EDR(终端检测与响应)软件,及时修补系统与应用漏洞,管控USB等外设使用。

- 数据防泄露(DLP): 在关键节点部署DLP系统,对敏感数据的存储、使用和传输进行内容识别、监控与阻断。

- 主动监测与响应: 利用安全信息与事件管理(SIEM)系统、网络流量分析(NTA)工具,进行7x24小时异常行为监测,实现安全威胁的快速发现与响应。

3. 重点盯防:“内鬼”风险的特异性应对

* 用户与实体行为分析(UEBA): 利用机器学习建立员工正常行为基线,实时识别偏离基线的异常操作(如非工作时间访问核心数据库、大量下载非常规文件),精准定位潜在风险。

- 特权账户管理(PAM): 对管理员、运维等特权账户进行高强度管控,实现密码托管、会话录制、操作审批,杜绝特权滥用。

- 离职风险管理: 建立规范的账号权限回收流程,确保员工离职后其所有访问权限被及时、彻底清除。

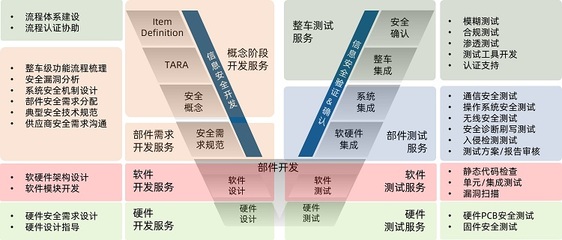

二、 利器铸就:网络与信息安全软件开发的核心价值

在上述防护体系中,专业的网络与信息安全软件是承载策略、实现功能的核心“利器”。其开发与选型需聚焦以下几点:

1. 自主研发与定制化:契合企业独特需求

对于业务复杂、有特殊合规要求或核心流程保密性高的企业,考虑自主研发或深度定制安全软件。这能确保安全逻辑与业务流程无缝融合,实现“量体裁衣”般的防护。例如,开发与自身ERP、CRM系统深度集成的权限审批与审计模块。

2. 关键技术聚焦

* 精准的身份认证与访问控制: 开发支持多因子认证(MFA)、单点登录(SSO)及动态权限调整的IAM系统。

- 智能的行为分析引擎: 在UEBA等软件中,开发高效的算法模型,以较低的误报率准确识别内部威胁。

- 高效的数据识别与处理: 在DLP等软件中,利用自然语言处理、图像识别等技术,提升对结构化与非结构化敏感内容的识别准确率和处理性能。

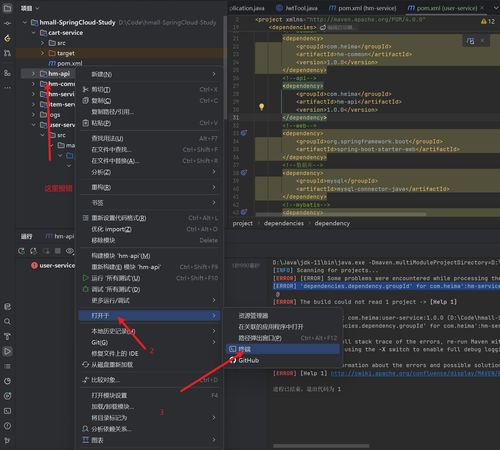

- 安全的开发流程(DevSecOps): 将安全要素嵌入软件开发生命周期,在自研软件的代码编写、测试、部署环节就进行漏洞扫描、安全测试,避免自带漏洞。

3. 生态整合与联动能力

优秀的安全软件应具备开放的API和标准的协议支持,能够与企业已有的防火墙、SIEM、终端管理等不同厂商的产品联动,形成协同防御、信息共享的有机整体,而非一座座“安全孤岛”。

4. 云原生与弹性扩展

随着企业上云和混合IT架构的普及,安全软件需具备云原生特性,支持弹性伸缩、容器化部署,并能对云上云下资源提供一致性的安全策略管理。

###

“防火防盗防内鬼”的本质,是企业对数字资产风险管理的深刻认知。坚固的企业内网安全防护,是一座由严谨的管理制度、先进的防护技术、专业的安全软件和全员的安全意识共同构筑的立体堡垒。其中,网络与信息安全软件作为技术实现的载体,其自主研发与选型的精准性,直接关系到防护体系的智能性与有效性。在威胁不断演进的战场上,唯有持续投入、动态调整、软硬兼施,方能为企业的核心数据与业务运营撑起一片可信赖的晴空。