Microsoft SQL Server 2008 Analysis Services(以下简称SSAS 2008)作为一款强大的商业智能(BI)和数据挖掘平台,在企业数据分析领域扮演着关键角色。当它被集成到网络与信息安全软件开发项目中时,其部署、配置及数据交互过程会引入特定的安全考虑。本文将探讨在相关软件开发中,如何安全地利用SSAS 2008并强化其信息安全防护。

一、SSAS 2008 在信息安全软件中的潜在角色

在网络安全与信息安全软件(如安全信息和事件管理系统SIEM、用户行为分析平台、威胁情报平台)中,SSAS 2008可以作为一个核心的在线分析处理和数据挖掘引擎。其多维数据模型和数据挖掘算法能够帮助安全分析师:

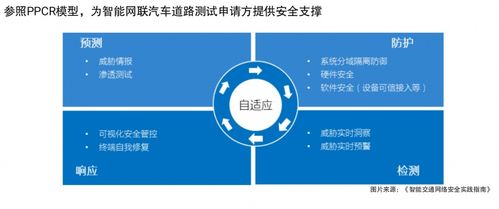

- 关联分析:将来自防火墙、入侵检测系统、终端防护日志等多源异构安全事件数据进行整合,通过多维模型建立关联,识别潜在的攻击模式。

- 异常检测:利用数据挖掘功能(如聚类分析、决策树)建立正常行为基线,实时或批次分析数据流,快速发现偏离基线的异常活动,如内部威胁或新型攻击。

- 趋势预测与报告:基于历史安全事件数据构建预测模型,预测未来可能的安全威胁趋势,并通过丰富的报表功能为管理层提供决策支持。

二、安全开发与集成的关键步骤

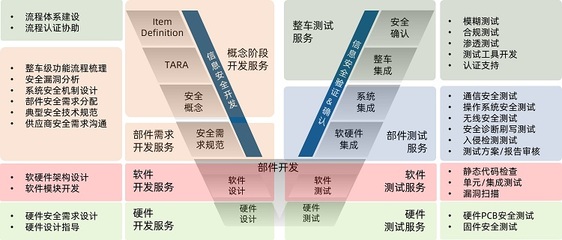

在软件开发过程中,将SSAS 2008作为后端分析服务集成时,必须遵循安全开发生命周期(SDL)原则:

1. 安全规划与设计阶段:

- 最小权限原则:为SSAS服务账户和访问数据库的应用程序账户分配完成其功能所需的最低权限。避免使用高权限账户(如本地系统账户)运行SSAS服务。

- 网络隔离设计:将SSAS服务器部署在受保护的内部网络区域(如DMZ之后),限制从互联网的直接访问。通过防火墙规则严格控制进出SSAS服务器端口(默认2383用于实例,2382用于SQL Server Browser服务)的流量。

- 加密通信:强制要求客户端应用程序与SSAS服务器之间的所有通信使用SSL/TLS加密(配置

RequireSSL设置),防止数据在传输过程中被窃听或篡改。

2. 安全开发与配置阶段:

- 身份验证与授权:

- 优先使用Windows集成身份验证,利用Active Directory的组策略和Kerberos协议来强化身份验证。

- 在SSAS中精细定义角色和权限,针对不同立方体、维度和单元格数据设置读取权限,实现行级和列级安全性,确保用户只能访问其授权范围内的安全事件数据。

- 安全的数据源连接:配置SSAS用于连接源数据库(如存储原始日志的SQL Server)的数据源时,使用安全的凭据存储方式,避免在连接字符串中硬编码明文密码。考虑使用SQL Server的“存储的凭据”或托管服务账户。

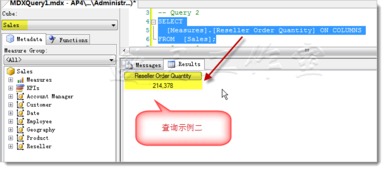

- 输入验证与防注入:虽然SSAS本身不易受传统SQL注入攻击,但开发前端应用(如Web报表门户)时,必须对所有用户输入(如查询参数、筛选条件)进行严格的验证和清理,防止通过MDX或DMX查询发起攻击。

- 审计与日志记录:启用SSAS的详细审计功能,记录登录尝试、查询执行、权限变更等关键事件。将这些日志与中央日志管理系统集成,便于进行安全监控和事件取证。

3. 部署与运维安全:

- 补丁与更新管理:确保SSAS 2008实例及应用服务器操作系统及时安装最新的安全补丁。注意SQL Server 2008已结束主流支持,需评估升级至受支持版本的必要性,或在隔离环境中采取额外加固措施。

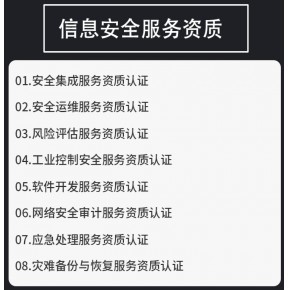

- 定期安全评估:使用微软提供的安全配置工具(如SQL Server Best Practices Analyzer)或第三方漏洞扫描工具,定期检查SSAS配置的安全性。

- 数据备份与加密:对SSAS数据库(.abf文件或项目文件)进行定期备份,并对备份文件进行加密。考虑对分析服务存储敏感元数据的目录进行加密。

- 灾难恢复计划:制定包含SSAS服务器的灾难恢复计划,确保在安全事件导致服务中断后能快速恢复关键的安全分析能力。

三、面临的挑战与缓解措施

- 版本陈旧风险:SQL Server 2008系列已停止扩展支持。在安全软件中长期依赖此版本会带来未修补漏洞的风险。缓解措施包括:将SSAS组件隔离在高度安全的网络段;在其前端部署应用层防火墙;制定明确的升级迁移路线图。

- 复杂的数据模型安全:安全数据通常极为敏感。需要精心设计SSAS角色,利用动态安全性(通过MDX脚本基于用户身份过滤数据),确保数据隔离。

- 性能与安全的平衡:强加密和详细审计可能影响查询性能。需要通过性能测试找到平衡点,例如对审计日志进行采样或使用高性能日志系统。

结论

将Microsoft SQL Server 2008 Analysis Services集成到网络与信息安全软件开发中,能够极大地增强软件的数据分析和威胁洞察能力。其作为关键数据存储和处理节点,必须被纳入整体安全架构进行周密防护。开发团队应秉持“安全左移”的理念,从设计之初就将身份验证、授权、加密、审计和最小权限等核心安全控制融入SSAS的集成方案中,并持续关注其运行环境的安全态势,从而构建出既强大又可靠的安全分析系统。